Сегодня у нас не про ИБ, но разве что чуть-чуть. Сегодня у нас про фильмы, и как информационная безопасность на них похожа. Конечно, можно было бы взять что-нибудь эпичное (вроде Джокера), и рассказать, как наша ИБ сходила медленно с ума, работая за три копейки, пинаемая модными подростками, но произошел общий бунт и мы возглавляем его, носимые на руках (нет). Но на что наша отрасль похожа, так это на оскороносный фильм «Паразиты». Об этом и поговорим.

Надо сказать, что я посмотрел всех претендентов на Оскар до премии в кино (за исключением Паразитов). Все фильмы мне фильмы мне понравились, некоторые прямо очень-очень. В этом году вообще очень сильный состав, но выиграл, кто выиграл. И я, разумеется, решил к этому шедевру прикоснуться.

Скажу сразу, фильм эффектный. Общая визуальная составляющая на высшем уровне (вроде за нее в первую очередь и дали). История в духе Тарантино, могла бы даже понравиться и осесть в коллекции, финал с потугами на вечные социальные проблемы о материальном неравенстве и классовой ненависти. Но…

Надо сказать, что фильм я смотрел вдумчиво в три приема. Первый раз я остановился на моменте, как мама устроилась на работу. В этой части я прямо орал. Фильм виделся этакой вариацией на «Поймай меня, если сможешь». В Просматривалась логика в поступках главных героев, которые старались улучшить свою жизнь всеми доступными способами. И пусть герои действуют, переступая через головы других, но зато каков реализм. Ведь именно история, в которую веришь, является лучшей. Тут фильм мог превратиться либо в комедийный, либо с оттенками драмы. Про милых или не очень мошенников. И сюжет можно было бы поворачивать и так и эдак, например, героев могло в конце ждать неминуемое фиаско. Но это не про фильм Паразиты.

Второй раз я прервался, когда хозяева вернулись с кемпинга. Эта часть фильма просто трешак. Где-то даже задорный. Разумеется, эту часть запускает приход старой экономки и огромный рояль в кустах. Спойлерить не буду, сами посмотрите. Да, этот ход поддает драйву всему действу, иначе был все грозило скатиться в черт пойми что. Посудите сами, умные и талантливые мошенники решили устроить пьянку в доме людей, которые вытащили их из бедности. Хм… что могло бы пойти не так? Если после первой части я думал, что нас ждет какой-нибудь крутой обман или афера, например, женить сына на дочери хозяев, перед этим устранив любым способом (добрым – и вот вам комедия, через убийство – реалистичная драма) остальных, то в конце второй части ожидал что-то в духе Бешенных псов, где все друг друга мочат и (не)получают по заслугам. Здесь уже в голос не орал, но было интересно.

Финальная часть – полный провал. Более банальной и ординарной развязки придумать было сложно. Гениальные оборванцы начинают вести себя, как непроходимые тупицы, и получают два раза камнем по голове. Хозяина дома убивают, потому что наши мошенники не могут постирать одежду с кондиционером или залить себя духами, хотя деньги у них на это были. Хозяева дома вообще предстают самыми положительными героями, они работают, давая возможность заработать другим, а работники их обманывают и в темную эксплуатируют. За это хозяева расплачиваются психозами детей и в итоге смертью. Вот уж действительно – не делай добра, не получишь зла.

В фильм пытались притянуть социальный подтекст, но вся классовая ненависть между героями и хозяевами надумана. Хозяева не давали поводов для ненависти, обращались с героями нормально, не грубили и не хамили. И вдруг, за десять минут до конца фильма, наши бедные герои их возненавидели. С таким же успехом они могли сменить пол или уйти в секту. Предпосылки те же самые были.

Итоговый монолог сына – крайне спорен для оскароносного кино. «Достать денег любыми способами, но не через труд и учебу». Т.е. скорее всего нелегально, путем обмана и криминала. Грустно.

Главный итог по фильму Паразиты, что он заявляет много чего (и комедию, и драму, и триллер), но ничего не доводит до конца. Например, линия друга-студента так и почила в бездне. Да, героев настигает возмездие, но не благодаря их действиям, а тупости (кто просил сына спускаться в подвал?) и роялям в кустах (не открой они старой экономке, можно было бы обойтись без массовых убийств). И сын не извлек выводов из данной истории: воруй-убивай, честный труд побоку. Фильм красивый, и один раз его точно стоит посмотреть, но заслуживает ли он Оскара – большой вопрос.

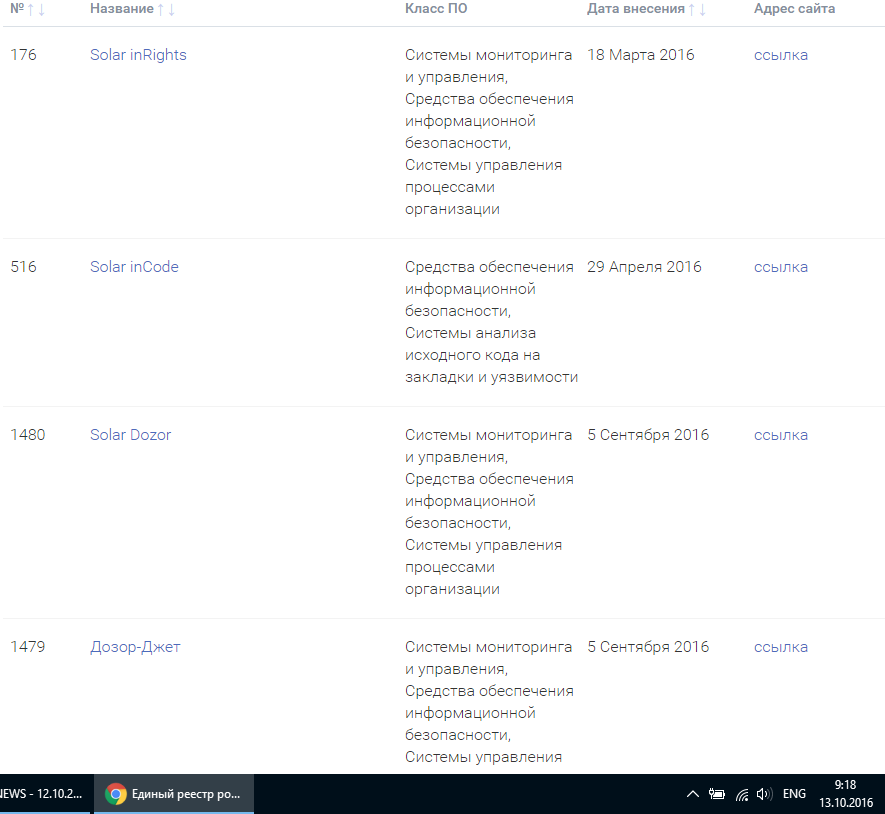

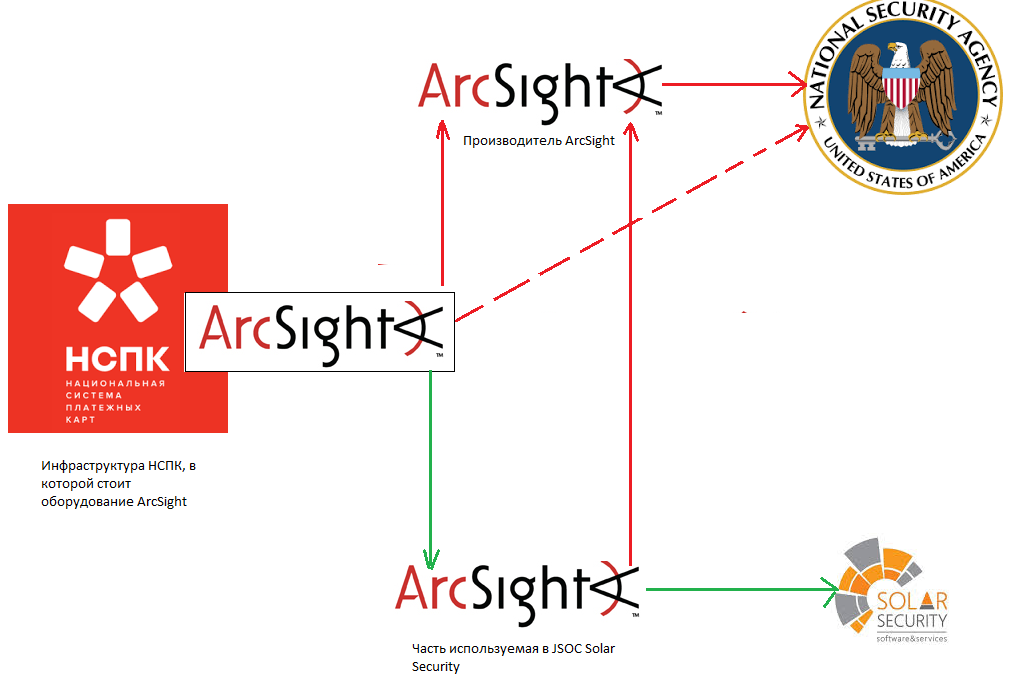

Досмотрев фильм, я подумал, что у нас все как в Паразитах. Дикая смесь услуг и продуктов, без четкой идентификации. Да, мы межсетевой экран, но с функциями DLP. А наша DLP это DLP, но с функциями SIEM. И так далее. Само по себе это ни хорошо, и ни плохо. Но эта каша переносится на всю отрасль.

У нас есть крупные и не очень вендоры, которые ходят и продают сами. Зачем вендору штатные аккаунты в большом количестве я затрудняюсь сказать. Разумеется, возникают всякие паскудные истории, когда вендор уводит у интегратора заказчика, что не добавляет здоровья рынку и репутации производителю. Интеграторы у нас не лучше: спроси любого, что ты умеешь делать и получишь ответ «Все!». В таких случаях хочется спросить: а что из этого ты умеешь делать хорошо? Кстати, знаете, как определить хорошего исполнителя от всеумеющего? У всеумеющего на сайте соседствуют услуги по ISO 27000 и защите АСУ ТП.

И так в нашей поибешечке во многом, а хочется чего-нибудь настоящего. Хотя бы в стиле Джокера, не говоря об «Однажды в Голливуде».

Всего вам доброго.