Хорошо на майских праздниках: работать не надо, пробок в Москве нет, погода отличная. Правда, и нет никого – все разъехались. Поэтому нет смысла в топовых материалах, нужно что-то такое ненапряжное.

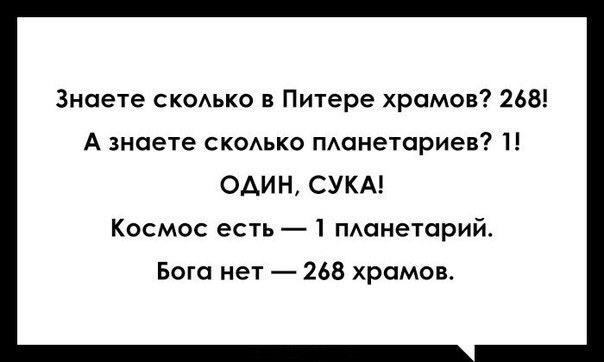

Богоборцы

Говоря об информационной безопасности, мы всегда говорим о каких-то глобальных концепциях. Безопасность, угроза, риск. Эти понятия настолько размытые, составные и не конкретные, что уже граничат с философией. У нас на лицо все признаки. У нас уже есть свои философы, к которым ходят ученики, воспринимающие мир только с точки зрения учителя. Кто-то Платон, кто-то Декарт, а кто-то и Диогеном восхищается.

Сестра-антипод философии – физика (в метафизическом понимании науки). Физика наоборот — четкая, элементарная и конкретная. Физика оперирует базовыми, частными элементами. И уже из этого с помощью научного метода выводятся глобальные концепции. Что интересно, эти концепции постоянно пересматриваются, если появляются факты, противоречащие теории.

Вся наука построена на наблюдении и эксперименте. Сначала делаем эксперимент (видим что-то), потом делаем выводы, потом строим гипотезу, ищем подтверждения, появляется теория. Неотъемлемым свойством теории является фальсифицируемость, т.е. формулирование эксперимента (явления), который, будь он поставлен, мог бы опровергнуть теорию. Например, явление падения вверх опровергает наличие силы тяжести. Т.к. вверх не падаем, то и пересматривать текущую теорию силы тяжести смысла нет.

Как видно в нашей сфере все с точностью до наоборот. Классический пример, когда гуру на всех конференциях и блогах защищал концепцию, которая противоречила и позиции регуляторов и сложившейся практике. Бедные его ученики попали, но все еще верят гуру.

Поэтому предлагаю начать с азов. От чего защищает безопасность? От угроз. Что такое угроза? Вероятность, помноженная на ущерб. Что такое… Стоп. Ближе к жизни.

Помните, я недавно писал об игре в угадайку? Страшно заразная и вредная штука, т.к. люди не укладываются в какие-либо классификации. Но вот поступки людей на определенном отрезке времени очень хорошо классифицируются. Я назвал это теорией кидка.

Кидок, или при чем тут информационная безопасность?

В чем суть? Чтобы решать абстрактную задачу – риск-менеджмента в информационной безопасности, — нам надо эти риски (угрозы) выявить и классифицировать. Тут в действие вступают небесные силы, которые на Синае выдают нам две скрижали – Модуль угроз и Модель нарушителя.

Я сам написал под сотню моделей угроз, и, думаю, вы не будете со мной спорить, что все они довольно абстрактны. Например, второй раздел из стандарта Минздравсоцразвития:

2.1. Угрозы уничтожения, хищения аппаратных средств ИСПДн носителей информации путем физического доступа к элементам ИСПДн

2.1.1. Кража ПЭВМ

2.1.2. Кража носителей информации

2.1.3. Кража ключей и атрибутов доступа

2.1.4. Кражи, модификации, уничтожения информации

2.1.5. Вывод из строя узлов ПЭВМ, каналов связи

2.1.6. Несанкционированный доступ к информации при техническом обслуживании (ремонте, уничтожении) узлов ПЭВМ

2.1.7. Несанкционированное отключение средств защиты

Хотите уточнения? Вот как в 2009 году описывалась угроза кражи:

Угроза осуществляется путем НСД внешними и внутренними нарушителями в помещения, где расположены элементы ИСПДн.

Если в Учреждении введен контроль доступа в контролируемую зону, установлена охранная сигнализация, двери закрываются на замок, установлены решетки на первых и последних этажах здания, то для всех типов ИСПДн вероятность реализации угрозы – является маловероятной.

При наличии свободного доступа в контролируемую зону посторонних лиц вероятность реализации угрозы должна быть пересмотрена, или необходимо принять меры по пресечению НСД посторонних лиц в контролируемую зону.

По сути каждый из этих пунктов лишь верхушка айсберга настоящей угрозы. Здесь требует уточнения буквально все: тип нарушителя, действия, приводящие к реализации, место действия, объект воздействия и т.п.

Думаете, модель нарушителя нам поможет? Фиг там.

В качестве внешнего нарушителя информационной безопасности рассматривается нарушитель, который не имеет непосредственного доступа к техническим средствам и ресурсам системы, находящимся в пределах контролируемой зоны.

Предполагается, что внешний нарушитель не может воздействовать на защищаемую информацию по техническим каналам утечки, так как объем информации, хранимой и обрабатываемой в ИСПДн, является недостаточным для возможной мотивации внешнего нарушителя к осуществлению действий, направленных утечку информации по техническим каналам утечки.

Предполагается, что внешний нарушитель может воздействовать на защищаемую информацию только во время ее передачи по каналам связи.

Да, это 2009 год, но за это время мало что изменилось. Не знаю, как вам, а мне из этого описания понятно только, что злой посторонний может зайти и что-то у нас украсть. Т.к. описание максимально неконкретное, нам необходима гора мер защиты, чтобы защититься от всего на свете. Вы со спецификацией приходите к начальству и сразу от него уходите с нехорошими криками в спину.

Где-то в середине всех этих размышлений у меня появился фактологический материал по кидкам. Что такое кидок по сути – это нарушение предписанных норм (договоренностей) с целью извлечения личной выгоды, спонтанный или спланированный. По сути, это описание инцидента информационной безопасности, во всяком случае, большей их части, относящихся к внутренним нарушителям.

Кстати, моральное удовлетворение — тоже личная выгода. Разве сотрудник не кидает родную компанию, когда продает базу клиентов конкурентам? Кидок? Он, родимый.

Сам по себе кидок (инцидент) – это действие. Каждое действие имеет предпосылки (причины), когда они переваливают за точку бифуркации – начинается хаос (кстати, крайне рекомендую по теме теории хаоса книгу самого Лоренса, который Эдвард. ). Понятно, что сами причины мы распознать можем лишь по косвенным признакам, если, конечно, при генерации не вкладывали точки в телепатию. Вот эти сами признаки и есть наши элементарные частицы. Чем их больше, тем вероятнее кидок. Так, кстати, работают все поведенческие системы.

У меня собралась обильная коллекция кидков в сфере риэлторства. Это всевозможные кидки со съемом квартиры, когда квартиранты тем или иным образом обманывают хозяев. Т.к. другой статистики под боком нет, буду использовать ее. Сами увидите, что параллели провести довольно просто.

Пример и следствия

Сегодня хотел бы рассказать лишь об одном инциденте. Мы сделаем из примера несколько следствий, и потом посмотрим, подтвердится ли наша теория.

Дело было в июле-октябре 2015 года. Квартиру сняли двое мужчин, которые были здесь на заработках. Снимали по прямому объявлению (без риелтора), их устраивало расположение квартиры, в 15-20 минутах от работы. Мужчины — славяне: один из Ростова, другой из Иркутска. С самого начала они попросили дать отсрочку на депозит, и, ссылаясь на то, что уходят рано, а приходят поздно – никак не могли встретиться с хозяином помещения. После неоднократных напоминаний о депозите и договоре (с обещаниями), в определенный момент оба мужчин испарились, оставив ключи в почтовом ящике, долги по коммуналке и геморрой по сдаче квартиры.

Следствие 1. Кинуть может любой. Нарушителем может быть любой, вне зависимости от положения, должности и прочих факторов.

Следствие 2. Кидок тем вероятнее, чем менее значительны последствия. Вернемся к примеру с квартирой. Оба мужчины могли просто вернуться домой, где их точно никто не будет искать. Плюс к этому — над ними не довлела комиссия риелтору, вряд ли вы будете каждые три месяца убегать из квартиры, если потратили на нее три цены при съеме.

Следствие 2.1. Чем известнее человек (выше должность), тем меньше вероятность кидка. И, наоборот, анонимусу нет смысла заботиться о репутации. Даже если об этом случае рассказать в интернете с фотками и адресами или рассказать работодателю.

Следствие 3. Вероятность кидка выше, чем меньше личный контакт. Тут все просто: тяжело кинуть людей, которым мы чем-то обязаны. И очень просто каких-то абстрактных менеджеров. Думаю, Сноуден шибко не мучался. Подумаешь, какие-то секреты ЦРУ, мало у них секретов что ли?

Следствие 4. Вероятность кидка повышается, если были нарушены первичные договоренности. Если бы хозяин настоял на депозите с самого начала, а не слушал слезливые истории о больных детях и сложной работе, все могло бы сложиться по-другому. Единожды нарушивший слово нарушит его снова.

На сегодня все. До новых встреч.

). Не-утечка, не-взлом, не-вирус.

). Не-утечка, не-взлом, не-вирус.

Сегодня о тайм-менеджменте. Я честно изучал тайм-менеджмент и

Сегодня о тайм-менеджменте. Я честно изучал тайм-менеджмент и