Я в несколько подходов принимался за вторую часть отчета. Я долго собирался с силами, чтобы рассказать о своих страхах и предчувствиях. Основная (негативная) часть была написана в пятницу. Пятница 13 — лучшее время для отчета. Но должна быть и капля позитива, ведь я верю в хорошее.

Текст далее не будет хронологически связным, скорее это будут определенные законченные сцены, иначе общая бессвязность моей речи совсем зашкалит.

Правильные SOC

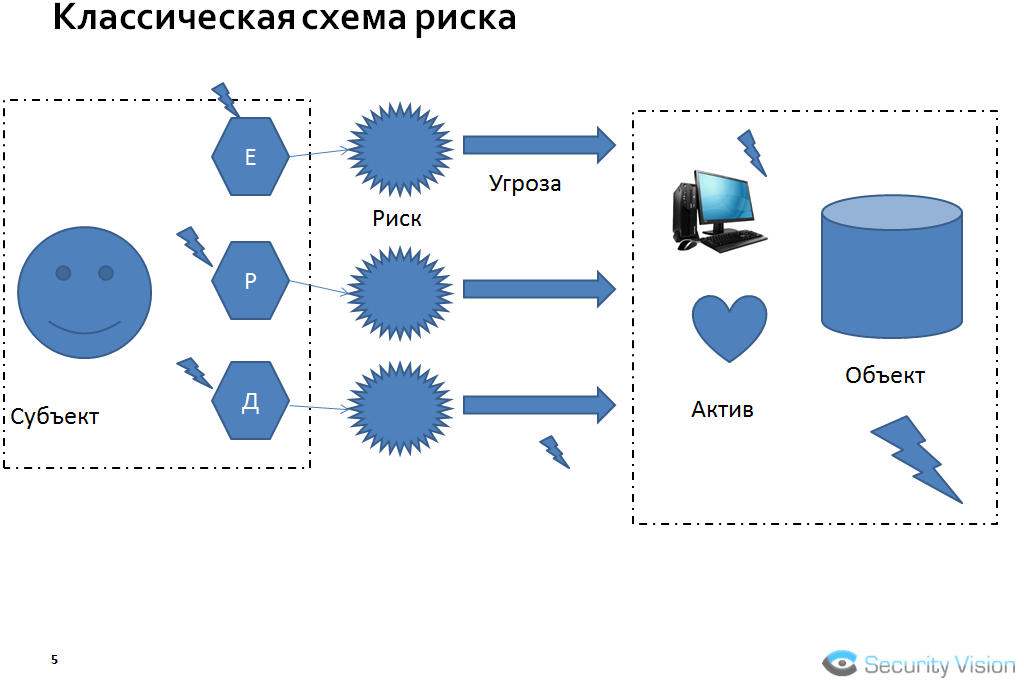

Основным светлым пятном было выступление Феди Горловского. В отличие от «кошмаров Лукацкого» (лепить в выступление как можно больше рекламы), Федор не стал разводить рекламу в своем выступлении «CISO‐KIT или Меч самурая Хандзо». Хотя теперь он Директор по развитию в Security Vision (а я безработный блогер), а они, в свою очередь, были главным спонсором всей выставки. Растут ребята.

Ключевое, что сказал Федя, и чего я не услышал на SOC- forum: хватит говорить о технологиях. Технологии — это лишь один, при том самый низший уровень SOC.

Иерархия выглядит так (в порядке повышения значимости):

- Люди.

- Процессы.

- Технологии.

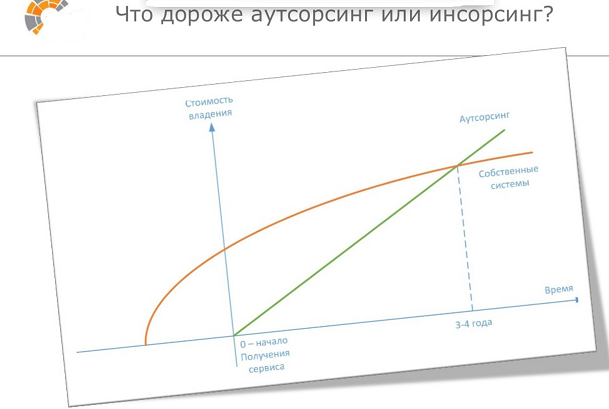

Вот и весь SOC- forum крутился вокруг технологий… мда. Еще Федор интересно рассказывал про западные SOCи и отечественные, о той локализации, что присуща только нам. Можно сказать, что у нас образуются два отдельных направления в SOC: это подход Solar с его аутсорсингом и вытекающими от сюда проблемами и Security Vision, который старается нивелировать пробелы уровней процессов и людей с помощью технологий.

Фактически Solar заявляет, что у него лучшие специалисты, а процессы и люди не важны (взяты на аутсорсинг). Security Vision идет снизу и выстраивает процессы сам, адаптируясь под предприятие. Люди должны повышать свой скилл в боевых условиях на живом материале. Конечно, не идеальная ситуация, но гораздо лучше неизвестности аутсорсинга.

Ну, и заценил функционал Security Vision, который, говорят, оценил В.В. Путин. Приобщился к великому, так сказать.

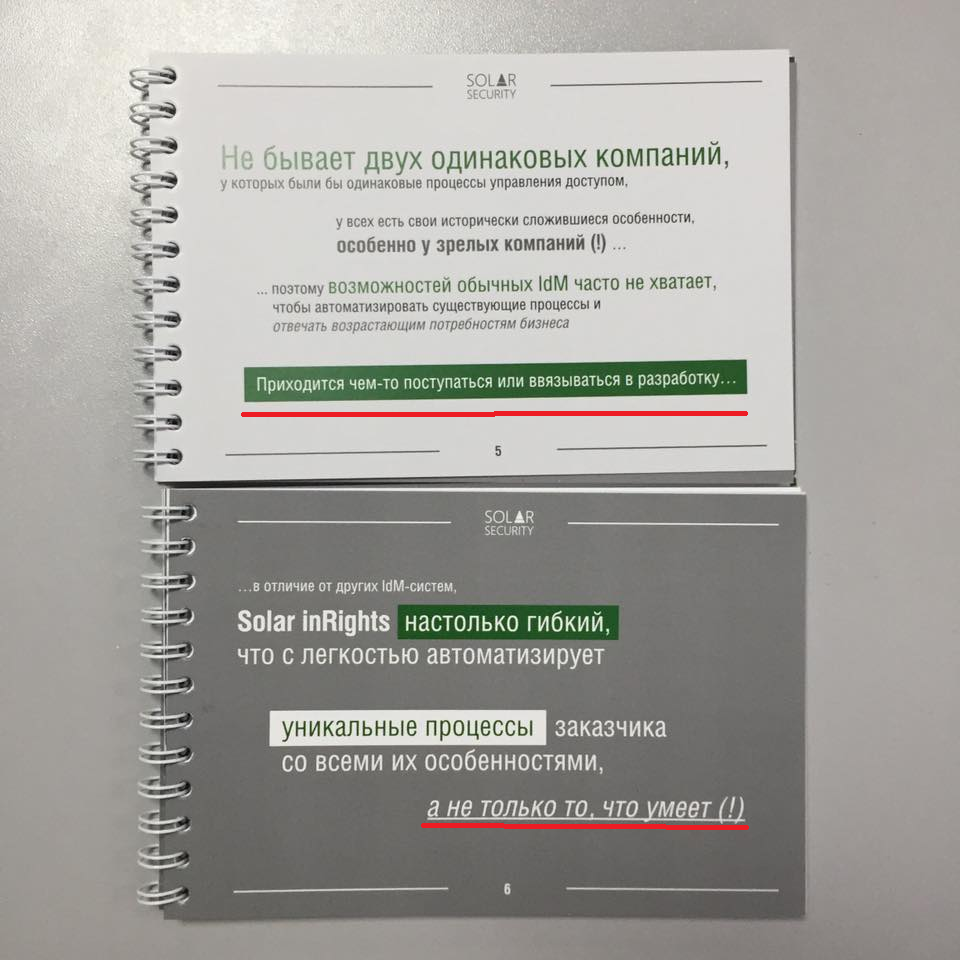

Луч света в темном царстве

Чтобы закончить с хорошим, хотел бы отдать должное организации. Конечно, были у них косяки – пару раз перепутали залы и спикеров, колонки немного фонили, переключатели не работали. Но программка – мое почтение. На моей памяти они единственные, кто догадался сделать ее формата А5. На полиграфию денег не пожалели.

Ну, и развлечения были неплохи. Особенно алко-казино:)

ISACA — российские туристы переключаются с Крыма на Сочи

У ISACA было аж два выступления (мб и больше, я был 1 день). И оба оставили тягостное впечатление. С места в карьер – Андрей Дроздов (Вице‐президент Московского отделения ISACA) пересказывал какой-то западный отчет по угрозам. Потом вещал о том, какая ISACA крутая организация, и все это съело 80% пленарного заседания.

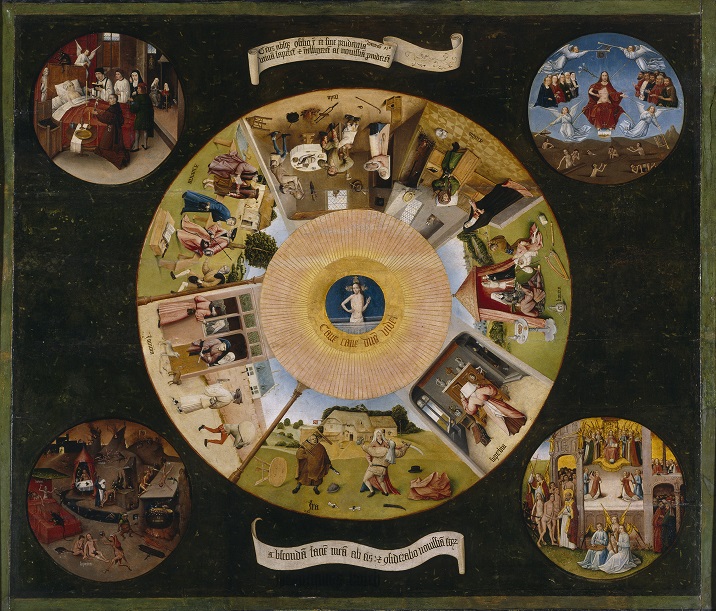

Иероним Босх, Семь смертных грехов

Я, честно сказать, был в шоке. Никогда не думал, что на таком уровне можно так явно гнать джинсу. Андрей заполнил собой всю пленарку, оставив остальным по 2 минуты на реплику. Не знаю, как там в высшем свете, а на Нижегородской конференции по ЗПД в 2008 году за такое пара лиц были биты. Завершилось все фееричной новостью, что доступны учебники ISACA со скидкой для студентов. Хотя какие студенты на платной конференции для директоров по ИБ? Куда смотрел Алексей Лукацкий, он вроде был модератором…

В конце дня выступал Фарит Музипов (председатель правления, НП «Партнерство специалистов информационной безопасности»). Фарит, в целом, интересно рассказал о своем опыте сертификации CISA, CISM и CISSP. Рассказ об этом занял минут 5. Потом началась опять джинса – как хороши западные сертификации, как много западных друзей можно получить и т.п. У меня сложилось ощущение, что московскому отделению ISACA надо срочно заполнить аудитории на курсах по подготовке к этим самым сертификациям.

Я задал Фариту аж четыре вопроса:

- Насколько применимы западные стандарты и подходы к отечественной специфике? Как именно вы применяете их в работе? Особенно учитывая, что CISA содержит 2,5 раздела (из 8) по западной (чуждой нам) нормативке?

- Вы сказали, что данные сертификации являются экспертными, но вместе с тем вы также сказали, что они носят общий характер. Верно ли, что единственным отличием CISA специалиста от не-CISA – это знание английского языка?

- Как вы относитесь к тому факту, что данные сертификации носят общеобразовательный смысл, не привязанный ни к какой конкретике, в отличие от CCIE Security или Lead Auditor ISO 27000? Что они могут быть просто задамплены и не отражают должного уровня специалиста?

- Как лично вы применяете знания из международных сертификаций?

Фарит высказал свое мнение, и тут опять появился Андрей Дроздов и начал рассказывать, как они готовят к сдаче сертификации…

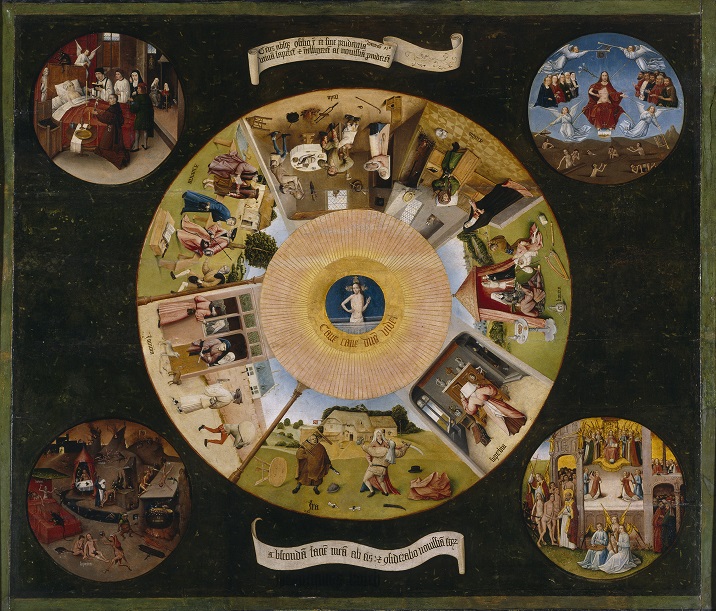

И это был словно третий круг ада – чревоугодие. Т.е. какие-то люди собрались, придумали свою сертификацию и за деньги обучают своей методике. Так мало того — вы каждый год должны покупать книжки, чтобы остаться в кругу Элиты. Я уже рассказывал про одного CISA. На моей памяти лишь несколько человек были достойными специалистами. Один из них Андрей Янкин, который в большей степени получил корочку для защиты конкурсов. В его квалификации и так никто никогда не сомневался.

Так началось наше снисхождение…

Безопасники бывшими не бывают

В этот день много говорили про бывших безопасников. В начале Александр Баранов (секция «ОДИН НА ОДИН». Генерал Баранов. Жизнь после 8‐го Центра ФСБ) рассказывал, как устроиться на гражданке после ФСБ. Не шибко помню все выступление, лишь несколько цитат:

Александр Баранов: служба продолжается и на гражданке.

Александр Баранов: нормативка не совсем отражает реалии.

Александр Баранов: регуляторы заточены на защиту гостайны, а ее 2-3%. Требования слишком жесткие.

Александр Баранов: выбить деньги на иб сложно, безопасник плохой продавец. Надо учиться выбивать.

Александр Баранов: iso, стандарты и методички рассказывают банальности, но не дают никакой конкретики.

А затем была целая секция «Жизнь после ИБ», от которой я просто выпал в осадок. Там вещали девушка и молодой человек. Оба занимались ИБ, но потом ушли из профессии.

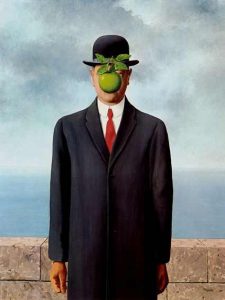

Рене Магритт, Сын человеческий

Крайне покоробили их причины прихода в ИБ (я уже не помню, кто и что конкретно сказал, главное — общий посыл, оба спикера были похожи в своих предпосылках), так это я записал с места событий: в ИБ попадают, потому что деньги платят, или была перспектива в начале обучения.

Что сказать? Пиздец. Лично я остаюсь при мнении, что безопасник (пусть и на гражданке) – это ум, честь и совесть компании. Это верные, в том числе своему пути, люди. По мне корыстный безопасник – это оксюморон. Помню, мне Руслан Рахметов (сейчас директор в Security Vision), рассказывал о причинах, почему он стал делать средства защиты. В топ 10 причин не было ни слова о деньгах, одни чистые, светлые идеи.

И это наш четвертый круг ада – жадность. Среди нас появились корыстные люди, готовые переметнуться к буржуинам: туда, где вкусно кормят и мягко стелют.

Дамы пылающих гнезд

Алексей Волков решил провести секцию «ИБ «под каблуком. Женщина в профессии CISO». Вообще надо сказать, что все выступающие независимые эксперты (а независимы они видимо потому, что их компании не были спонсорами форума), как-то странно выбрали себе темы. Видимо, решили постебать всех… такие темы надо на автопати обсуждать.

Алексей пригласил 5 тигриц и смело вошел в их клетку. Хорошо, что вышел живым. Затролили по самое не балуйся.

Вообще странно, что на нашем рынке женщина воспринимается как что-то такое неведомое и экзотическое. Типа безопасность для суровых мужиков, которые пьют, не закусывая, и ругаются матом. Как же женщина пить-то будет? Помню, в 2006 году, когда я учился по ISO 27000 в АИСе, курс читала девушка из Джетов (недавно ушла оттуда). Она готовилась стать сертифицированным аудитором и начитывала для этого часы. И надо сказать, отлично читала. Беспочвенно критикуемый сейчас цикл Деминга был понят мной во всех нюансах и подробностях.

Скажем нет сексизму в ИБ! Можно сказать, это был второй круг – похоть.

Сизифы

Про отважных людей, живущих в парадигме: «руководству плевать на иб, если оно решило идти в облака. А если риски, связанные с этим, реализуются, виноват будет безопасник. Ему и отвечать.» Читайте в первой части.

И это был пятый круг – гнев и уныние.

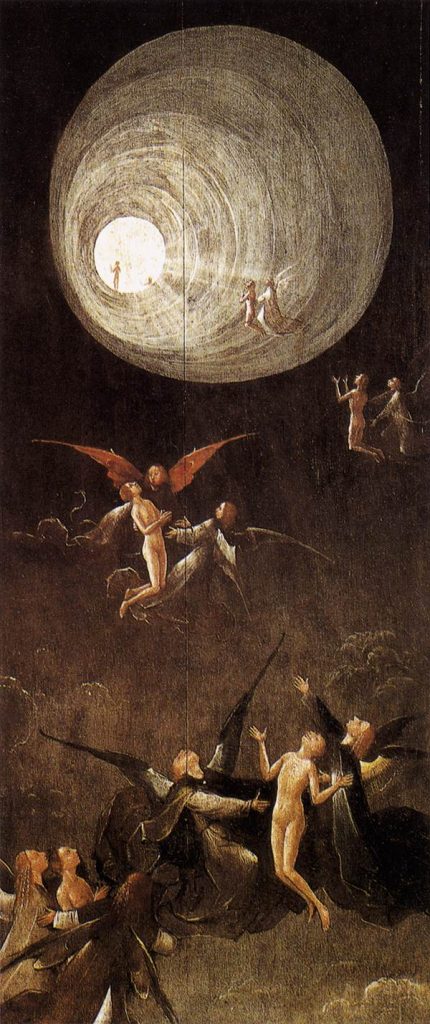

Иероним Босх, Восхождение в Эмпирей

Я не знаю, может быть, там было что-то прекрасное на второй день. Хотя сильно сомневаюсь… Забавно было про китайский банкомат. Или как Solar сказал: «мы будем рады, если на торрент-трекерах будут лежать исходники наших продуктов».

Но все это хорошая мина при плохой игре. Первый день CISO- forum был… душным. И дело не в работе кондиционера, с ним все было нормально. Дело в давлении. Это как с двоемыслием в Оруэлла. Океания всегда воевала с Остазией. Если вы читали классику кибер-панка, то вы должны понять то ощущение безнадежности, что за тебя уже все решили. Или вспомните Горец 3 с Ламбертом. Вот корпорации – они всем рулят, а вот модная сертификация — ее надо получить, иначе к баланде не допустят. И ты бежишь как белка в колесе за целями, поставленными другими. Хотя добро — вот оно. Ты только что свернул от него в другую сторону…

Были там и другие круги… но я не хочу об этом писать.

Всего вам доброго.

В конец года принято подводить итоги, не будем нарушать традиции. Рабочие итоги подводить не буду, т.к. давно живу мерами финансового года. А финансовый год у меня с апреля по апрель. Но кто мешает подвести промежуточные? Никто. Надо же использовать все возможности для самовосхваления себя любимого. :)

В конец года принято подводить итоги, не будем нарушать традиции. Рабочие итоги подводить не буду, т.к. давно живу мерами финансового года. А финансовый год у меня с апреля по апрель. Но кто мешает подвести промежуточные? Никто. Надо же использовать все возможности для самовосхваления себя любимого. :)